Crypto MCU pratique : transformer la théorie de la sécurité en firmware exploitable

Cette publication existe aussi en Français

Cette publication existe aussi en Français

La sécurité n’est plus un « plus » réservé aux produits haut de gamme. Même les conceptions embarquées de petite taille — des nœuds de capteurs aux contrôleurs DIY — doivent désormais intégrer le chiffrement, le stockage sécurisé et des communications protégées. Le problème est que de nombreux ingénieurs (et beaucoup de makers) comprennent la cryptographie en théorie, mais peinent à transformer ces connaissances en code fonctionnel pour microcontrôleurs.

Practical Microcontroller Cryptography (Elektor 2026), de Dogan Ibrahim et Ahmet Ibrahim, a été écrit pour combler cet écart. Plutôt que de se concentrer uniquement sur des mathématiques abstraites, l’ouvrage établit un pont entre les concepts fondamentaux de la cryptographie et des implémentations réelles sur des plateformes de microcontrôleurs largement utilisées.

Une cryptographie que vous pouvez compiler, flasher et tester

L’approche du livre est résolument pratique. Vous ne vous contentez pas d’apprendre ce que les algorithmes sont censés faire. Vous voyez comment le chiffrement, le hachage et la gestion des clés se comportent lorsqu’ils sont implémentés sur des cibles aux ressources limitées. Cela inclut les contraintes quotidiennes des développeurs embarqués : RAM restreinte, mémoire Flash limitée et budgets de performance serrés.

Alberti Cipher disk

Pour rendre l’apprentissage concret, de nombreux exemples sont fournis sous forme de programmes complets et fonctionnels pour des cartes populaires telles que l’Arduino Uno et la Raspberry Pi Pico, ce qui vous permet d’exécuter, de modifier et d’expérimenter directement le code.

Les chiffrements classiques comme outils pédagogiques pratiques

Plutôt que de considérer les chiffrements classiques comme de simples curiosités historiques, les auteurs les utilisent comme point d’entrée pratique dans la réflexion cryptographique. Vous explorez un large éventail de méthodes bien connues, notamment : la scytale spartiate, Atbash, César, ROT13, le disque d’Alberti, Vigenère, Affine, Polybe, Playfair, Beaufort, le code ottoman et le masque jetable (One-Time Pad).

Point important, le livre montre également comment nombre de ces chiffrements peuvent être attaqués. Vous apprenez non seulement leur fonctionnement, mais aussi pourquoi les systèmes modernes nécessitent des approches plus robustes.

Nombres aléatoires, DES et AES

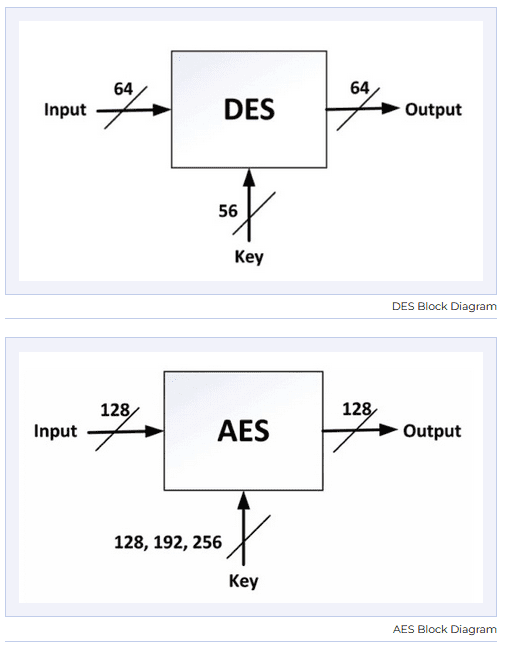

La cryptographie moderne repose fortement sur l’aléa et sur un chiffrement symétrique efficace. L’ouvrage explique comment implémenter des générateurs de nombres pseudo-aléatoires et de nombres réellement aléatoires sur microcontrôleurs, et pourquoi la qualité de l’aléa influence directement la sécurité.

Le chiffrement symétrique est abordé à travers des implémentations fonctionnelles de DES et d’AES, y compris AES-128 et AES-256. Les auteurs traitent également un aspect souvent négligé dans les ouvrages très théoriques : le coût réel de ces algorithmes sur de petits systèmes embarqués. L’utilisation mémoire, le temps d’exécution et la taille du code sont mesurés et comparés, offrant une vision réaliste des compromis à effectuer.

Cryptographie à clé publique et communication sécurisée

Les derniers chapitres abordent la cryptographie asymétrique et les briques système utilisées dans les systèmes embarqués sécurisés. Les sujets incluent les clés publiques et privées, les signatures numériques, RSA, SHA-256 et les méthodes de dérivation de clés — avec des exemples orientés microcontrôleurs.

Une section remarquable présente un programme complet de communication sécurisée combinant RSA et AES-256, démontrant une approche hybride pratique : cryptographie à clé publique pour l’échange de clés, et chiffrement symétrique rapide pour le transfert de données.

DES and AES diagrams

Un point de départ concret pour la conception embarquée sécurisée

Practical Microcontroller Cryptography n’est pas un ouvrage destiné aux lecteurs qui souhaitent simplement reconnaître des noms d’algorithmes. Il s’adresse aux ingénieurs en activité qui veulent comprendre comment la cryptographie se comporte sur du matériel réel — et comment l’intégrer de manière responsable dans un firmware.

Pour tous ceux qui se sont déjà demandé comment la messagerie sécurisée, le stockage protégé ou les liaisons chiffrées entre appareils sont réellement implémentés sur de petits microcontrôleurs, Practical Microcontroller Cryptography propose un parcours clair et expérimental, du concept au code opérationnel.

If you enjoyed this article, you will like the following ones: don't miss them by subscribing to :

eeNews on Google News

If you enjoyed this article, you will like the following ones: don't miss them by subscribing to :

eeNews on Google News